Significado de malware Definición, función, ejemplos y protección

Periodista esp. e investigador

Definición formal

El malware comprende todas aquellas piezas de software creadas con una intención maligna: virus, troyanos, rootkits, ransomware, etc., como algunos de los simpáticos términos contemplados.

Funcionamiento e historia del malware

La denominación genérica de malware encierra un conjunto de tipologías de programas de software maliciosos para los sistemas informáticos, los primeros de los cuales fueron los virus, nacidos bajo la idea de software auto-reproducible, siguiendo el modelo de sus homólogos biológicos.

La primera idea de un programa autoreproducible de este tipo data de 1949, de la mano de uno de los pioneros de la computación, el famoso científico norteamericano de origen húngaro John von Neumann, quien concibió un programa que era capaz de auto-replicarse.

El primer ejemplo real de un virus informático fue detectado antes del nacimiento de Internet propiamente dicho, en su red predecesora ARPANET, fue Creeper, escrito y dejado “en libertad” en 1971. Creeper estaba escrito para el sistema operativo de los famosos mainframes DEC PDP-10.

Este espécimen se auto-copiaba a otras computadoras de la misma plataforma cuyos sistemas eran accesibles mediante la red, cumpliendo de esta forma con la primera norma de un virus (sea este biológico o tecnológico), que es la de reproducirse.

Creeper solamente se reproducía y presentaba un mensaje en pantalla. Para ver el primer virus con carga maliciosa (aunque probablemente fuera debida a un defecto en el diseño y programación del patógeno), debemos avanzar en el tiempo hasta 1974 con Rabbit.

Este se copiaba repetidamente en memoria del sistema infectado, ocupando espacio con ello y disminuyendo tanto los recursos disponibles como el rendimiento.

Para las microcomputadoras, el primer espécimen de virus considerado como tal fue el Elk Cloner de 1981 para los sistemas Apple II, que se copiaba en el sector de arranque de los discos del sistema.

A lo largo de la década de los 80, la programación de virus (todavía no existía el concepto de malware) retiene un halo romántico, ya que muchos patógenos no tienen una carga vírica destructiva, si no que simplemente se reproducían y mostraban algún mensaje reivindicativo, aunque otros podían llegar a arrasar el contenido del disco duro de la computadora.

A partir de los noventa llega la revolución Internet, de forma paulatina pero con fuerza y a un ritmo rápido. El malware cambia: los virus ya no son los únicos tipos de patógenos que existen, y los criminales aprenden que pueden sacar partido económico del malware. ¿Por qué?

Pués porque la incipiente banca online llevaba a que los internautas tuvieran datos en su computadora que permitían acceder a sus cuentas y robar dinero. Además, el correo electrónico también se convertía en otra gran posibilidad para los estafadores.

De esta forma, los virus mutaron, pasaron a actuar de forma silenciosa para poder robar datos, y se crearon nuevas categorías de patógenos, lo que dio paso a partir de principios de la década de los 90 a hablar de una forma más genérica de malware una categorización que engloba a los virus, pero también a los troyanos, los rootkits, o el ransomware.

Ejemplos concretos de malware

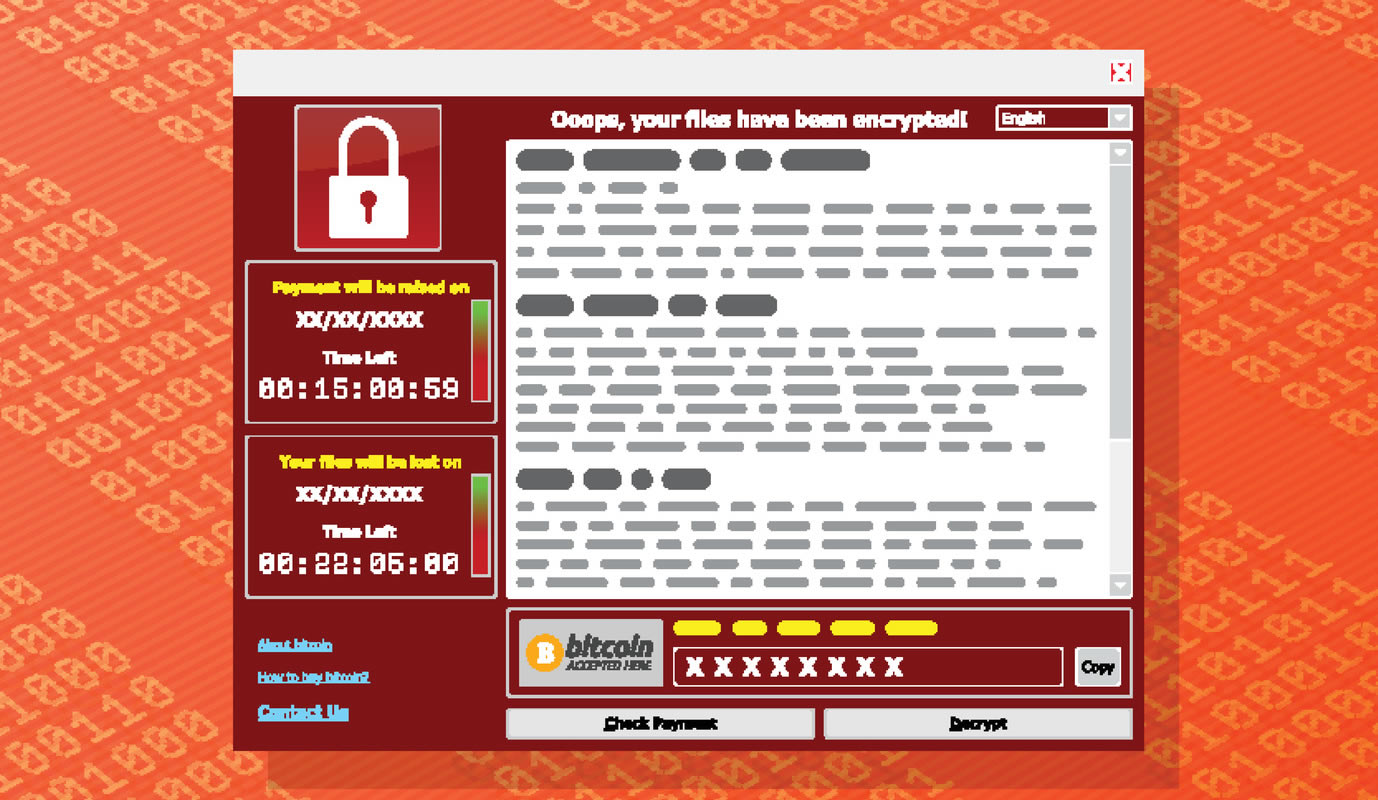

CryptoLocker es un ransomware que se detectó por vez primera en 2013, y que ataca los sistemas informáticos de los usuarios por dos vías: la primera es el correo electrónico, como un troyano (haciéndose pasar por alguna otra cosa para persuadir al usuario de ejecutar el archivo adjunto), y la segunda es explotando una vulnerabilidad del sistema operativo Windows.

Una vez dentro, encripta el contenido de determinadas carpetas, como la de Documentos, y exige un rescate en bitcoins.

Back Orifice fue un troyano creado en 1998 para los sistemas Windows que utilizaba una arquitectura cliente-servidor. En la máquina atacada se instalaba el servidor, que se manejaba desde el cliente, permitiendo acceder a funcionalidades de la computadora y a información almacenada en ella.

Para llevar a cabo la infección, debía persuadirse al usuario de que ejecutara el servidor.

MyDoom es un gusano informático detectado en 2004 que afecta a la plataforma Windows, que batió el récord en cuanto a velocidad de propagación y equipos infectados.

Diseñado para enviar spam, fue el culpable de una serie de ataques de denegación de servicio (DoS o DDoS) contra los servidores de empresas tecnológicas como SCO y Microsoft.

Medidas de protección

Para protegernos del malware en general, hay una serie de consejos que debemos seguir:

- Instalar una solución anti-malware. Un antivirus tradicional ya no sirve, debe ser una solución completa capaz de monitorizar la red, el correo electrónico, y el comportamiento de las aplicaciones que se ejecutan en el sistema entre otros parámetros.

- No abrir todo lo que se nos pida. Los archivos adjuntos que nos envían por e-mail son una potencial fuente de infección muy potente. Debemos sospechar sobretodo si no los hemos solicitado.

- Tener el sistema actualizado. A medida que se van detectando vulnerabilidades en los sistemas operativos, estas van siendo parcheadas por los fabricantes, liberando los parches a través de Internet. Todos los sistemas disponen de un método de actualización.

- Vigilar con lo que se descarga de Internet. No todo lo que se nos invita a descargar es contenido inocuo. Podemos estar descargando un malware cuando descargamos un programa de cualquier sitio. En muchas páginas nos encontramos con publicidad de supuestos anti-malware (paradójico ¿verdad?), o herramientas para mejorar el rendimiento de Internet. Debemos investigar sobre estos ofrecimientos y no descargarlos e instalarlos a las bravas antes de tener mayor información.

Trabajo publicado en: May., 2019.

Ilustraciones: Aleksandr

Escriba un comentario

Contribuya con su comentario para sumar valor, corregir o debatir el tema.Privacidad: a) sus datos no se compartirán con nadie; b) su email no será publicado; c) para evitar malos usos, todos los mensajes son moderados.